网络安全防护能力提升研究

(450008 河南黄河河务局郑州黄河河务局信息中心 河南 郑州)

【摘 要】在社会经济快速发展的过程中,计算机网络技术普及使人们日常沟通与交流发生了显著变化,但也导致巨大的安全隐患问题,给人们日常生活与工作造成非常严重的负面影响,严重威胁了人们的隐私和信息安全,应该积极加强网络安全防护。为此应该积极通过信息网络安全漏洞防护进行分析,明确信息网络漏洞产生的危害并采取行之有效的策略,保证网络安全防护水平全面提高。

【关键词】网络;安全防护能力;提升策略

引言

企业属于技术密集型产业,对集约化和自动化要求非常高,所以也是全面落实信息化建设的企业,如果因为网络建设存在安全漏洞,必然会给企业的发展造成许多不良影响。

受到信息化技术影响,通讯网络在社会中发挥着越来越关键的作用,人们也更加注重网络信息安全。通过多种网络技术的综合防护,可以保护信息系统不受损失,有效提高信息系统的机密性和安全性,维护企业的合法权益。

1.网络安全管理现状

随着网络的大范围普及与推广,已经在各个行业中被广泛应用,可以显著促进企业的长远发展。随着网络信息技术的快速发展,各种潜在巨大威胁问题也不断增多。许多不法分子利用自己所掌握的网络技术和知识,开发各种各样的木马病毒,造成个人的信息安全受到严重影响。监视偷窥、病毒破坏等行为屡禁不止,严重影响网络安全性和稳定性,需要积极提高网络安全防护能力。

2.威胁网络安全的主要因素

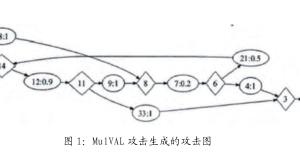

对于网络系统结构所处的环境要求比较高,如果湿度过大,温度过高,都会造成网络系统运行受到干扰,一旦网络系统结构无法正常运行,必然会对网络安全造成影响。在网络中,资源共享性和开放性,极易被不法分子攻击,使人们个人信息和隐私被泄露,带给人们严重伤害,造成巨大网络安全隐患。网络攻击可以分为主动攻击和被动攻击两种形式,主动攻击主要通过各种方法,对网络信息安全进行破坏,失去原有价值和作用。被动攻击则能够对目标进行窃取和破译,获得相关的信息。网络中含有大量的病毒木马等程序,一旦被网络系统触发,就可能造成计算机中的各种数据信息被篡改或损坏。计算机病毒具有极强的隐蔽性和攻击性特点,无法有效控制,造成计算机发生连锁中毒,给整个网络系统造成巨大的经济损失。目前很多网络系统由于更新不及时,存在比较多的安全漏洞,这样也会给网络病毒提供良好的传播契机,甚至会出现崩溃问题。很多操作系统大部分都会配置相应的通用服务,这些通用服务也给网络攻击提供了便利。很多企业为了确保内部协同工作,都会预留相应的互联网络安全出口,部分网络黑客利用这些安全出口大肆窃取企业的相关信息,造成企业面临巨大的经济损失。

3.网络安全防护的主要策略

3.1隐藏IP地址

在目前要有效提高网络安全防御能力,最主要的就是隐藏代理服务器的IP地址,这样黑客就无法对IP地址的信息进行检测,使得信息网络安全管理水平全面提高,同时还可以对信息截断短路,链路进行加密,通过多种措施保障信息安全,能够全面提高信息防护的整体水平。

3.2用户安全检查

网络系统中存在大量的安全漏洞,不法分子能够直接通过这些漏洞快速进入到用户计算机内部,甚至浏览内部的各种信息,为此网络管理人员应该积极加强对用户权限的合理设计,有效控制防护权限,用户自身也必须妥善保管密码和用户名,一旦发生问题要立即更改用户名。要尽可能设计比较复杂的密码,避免因为撞库造成密码信息泄露。通过制作网络安全知识宣传专题,利用官方微博、微信互动平台、H5、微电影、微播报等新媒体形式,对网络安全宣传活动进行多层次、多角度的报道。

3.3建立网络防火墙

通过网络防火墙可以有效保护网络信息安全传输环境,从根本上加强信息管理。一旦外部用户非法访问网络系统,通过防火墙能够及时阻止,还能够对数据信息进行全面监控,提高数据运行的整体效率。在网络防火墙构筑时,还要积极修复系统漏洞,避免出现信息数据被恶意篡改或丢失的情况。系统内部预留的出入口,很容易出现漏洞问题,所以要及时更新补丁,最大程度上消除漏洞,从而减少安全隐患。通过安装安全管理软件,对整个系统的漏洞进行定期修复,避免数据信息丢失等问题。

3.4及时安装杀毒软件

在网络信息共享的过程中,很可能面临着病毒木马的威胁,很多用户通过主观判断并不能够准确分辨不安全因素。

通过杀毒软件利用云计算、大数据,可以自动识别各种病毒和木马,在云端快速处理,从而有效提高病毒和木马拦截的整体效率,这些杀毒软件还能够快速拦截各种危险网站,尽量减少非法网络操作。相关部门必须根据具体案例进行分析,完善法律法规,因为很多用户无法主观判断不安全因素,要及时通过监督管理机制。

结语

在现代信息化环境下网络对人们的日常生活与工作产生了非常重要的影响,所以应该积极加强网络安全管理。通过对网络安全现状进行分析,明确影响网络安全的主要因素,并提出相应的网络安全防护策略,能够显著提高网络安全性,有效减少安全隐患等问题,确保信息安全,为人们带来更便利的生活。

参考文献:

[1]苟钰.基于计算机网络技术的计算机网络信息安全及其防护策略[J].计算机产品与流通.2019(11)

[2]韦峰.计算机网络信息安全及其防护关键技术研究[J].电脑编程技巧与维护.2019(10)

[3]蒙飞,孙华林.基于计算机网络技术的计算机网络信息安全及其防护策略[J].计算机产品与流通.2019(09)